Zertifizierung (Web of Trust, CAs...)

Durch das Verwenden von Public Key Kryptographie wird das Verwalten von Schlüsseln vereinfacht, da die Schlüsselpaare von mehreren Leuten verwendet werden können. Nun stellt sich die Frage: Wo platziert man einen Public Key, sodass der Empfänger ihn findet und wie weiss er, ob dieser Public Key noch gültig ist bzw. die Person vertrauenswürdig ist? Eine geeignete Lösung findet man in den Digitalen Zertifikaten.

Inhaltsverzeichnis

Allgemein

Digitales Zertifikat

Bei einem Digitalen Zertifikat handelt es sich um ein elektronisches Dokument, das folgende Informationen beinhaltet:

- Aussteller des Zertifikats

- Besitzer des Zertifikats

- Gültigkeitsdatum

- Public Key

- Digitale Signatur

Somit wird also die Identität, Authenzität und Vertraulichkeit einer Person/Objektes sichergestellt. Will nun ein Client eine Website besuchen lädt er sich das Zertifikat dieser Website herunter. Nun werden die Informationen im Zertifikat auf ihre Richtigkeit überprüft, also ob der Name auf dem Zertifikat mit dem der Website übereinstimmt und ob das Zertifikat noch nicht abgelaufen ist. Ist die Überprüfung erfolgreich, wird das Zertifikat gebraucht und eine sichere Verbindung zum Server aufgebaut. Da es sich beim Digitalen Zertifikat um ein elektronisches Dokument handelt, kann man schnell Änderungen vornehmen, beispielsweise am Namen des Besitzers und sich so, als jemand anderen ausgeben. Um solche Missbräuche zu verhindern, hat man die digitale Signatur. Stimmt diese nicht mit dem Namen des Besitzers überein, gilt das Zertifikat als ungültig. Diese wird Mittles eines Hash-Werts und dem Private Key gebildet. Es ist nicht möglich von der Digitalen Signatur auf den Private Key zu schliessen. Des Weiteren existieren auch Attributzertifikate, welche nicht die Authenzität eines Public Keys bestätigen, sondern auf ein Public Key Zertifikat verweisen.

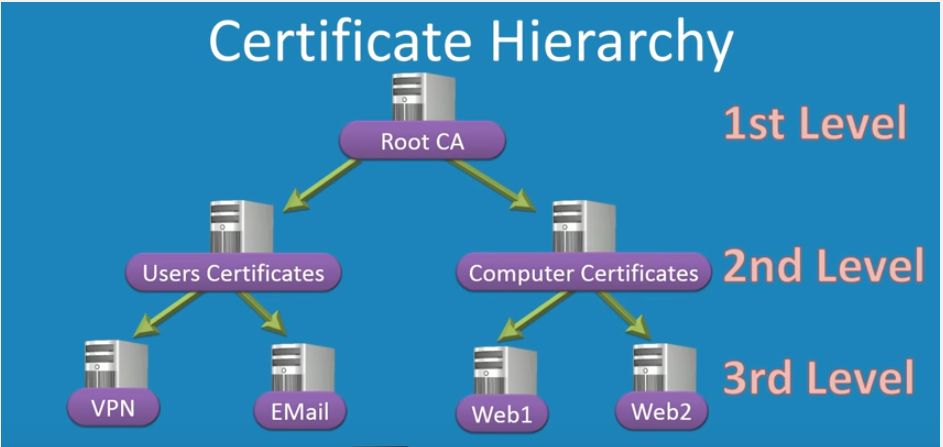

Certification Authority

Die Certification Authority (CA) ist eine Authentifizierungsstelle, welche Public Key- und Identitätszertifikate ausstellt. Die Firma, die das Zertifikat ausstellt, stellt Recherchen über den Käufer des Zertifikats an und holt sich Referenzen ein. So wird sichergestellt, dass der Käufer des Zertifikats auch wirklich der ist, den er online behauptet zu sein. Die Ausstellung der Zertifikate unterliegt einer strengen Hierarchie. Dabei geht man vom Root CA aus. Dieser besitzt den Private Key der ganzen CA-Kette. Dazwischen findet man Intermediäre CAs, die User Zertifikate oder Computer Zertifikate ausstellen. Um den Private Key des Roots zu schützen, kann man den Root CA offline nehmen. Alle Zertifikate, die von unteren CAs ausgestellt wurden, behalten ihre Gültigkeit. Damit dies vom Client so wahrgenommen wird, muss er das Zertifikat vom Root CA lokal installiert haben.

Web of Trust

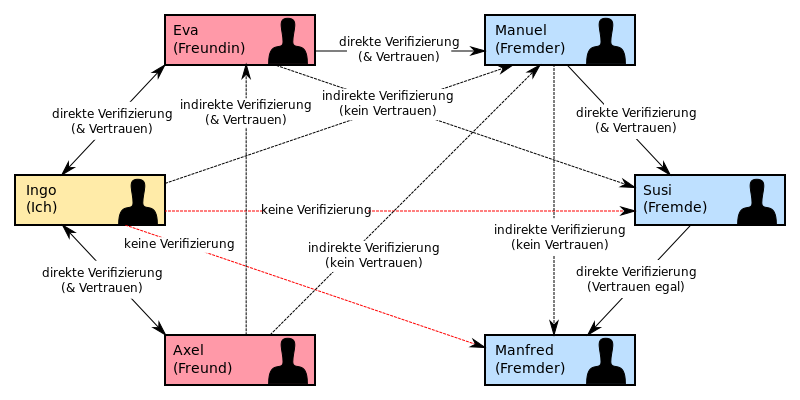

Der Begriff Web of Trust wurde das erste Mal im Jahre 1992 von PGP-Erfinger Phil Zimmermann gebraucht. Beim Web of Trust handelt es sich um ein dezentrales Modell um die Authentifizierung zwischen Public Key und Besitzer zu gewährleisten. Hierbei wird eine Certification Authority nicht benötigt. Jeder kann dank seines Identitätzertifikats Teil eines Web of Trust-Netzwerks sein. Das verwendete Konzept dabei ist ganz simpel: Man nimmt z.B. die Public Keys von Freunden oder Bekannten in seine Sammlung der sicheren Public Keys auf. Dies tut man in dem man den Public Key signiert. Gleichzeitig haben auch Freunde und Bekannte ihren Kreis von sicheren Public Keys, welche sie signiert haben. Möchte der Sender A nun dem Empfänger C (welcher nicht zum Kreis der sicheren Public Keys von A gehört) eine Nachricht senden, kann er davon ausgehen, dass die Authenzität von C gewährleistet ist, wenn der Public Key von B (gehört zum Kreis der sicheren Public Keys) signiert wurde. Diese Vertrauensbeziehungen sind der zentrale Teil des Web of Trust.

WOT

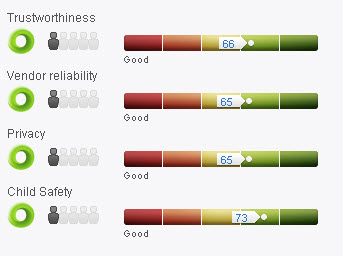

Will man eine Liste von sicheren Websiten erhalten, kann man sich das Plugin von https://www.mywot.com/ herunterladen. WOT vertraut auf die Bewertung von Usern. Will man eine Bewertung abgeben, muss man sich auf der Website registrieren. Die Vertraulichkeit von Webseiten werden durch ein Farbcode dargestellt. Diese Farbringe erscheinen neben einer Website z.B. auf der Suchergebnisseite von Google. So weiss man bevor man auf die Website klickt, wie sicher dass diese ist.

Farbcodes

| Farbe | Bedeutung |

|---|---|

| Grün | Website ist sicher |

| Gelb | Website enthält unsichere Elemente |

| Rot | Website ist unsicher |

| Grau | Website wurde noch nicht bewertet |

Die User haben die Möglichkeit die besuchten Websites nach folgenden Kriterien zu bewerten:

- Vertrauenswürdigkeit

- Zuverlässigkeit des Verkäufers

- Privacy

- Kinderschutz